¿Cómo actúa un ciberataque?: El problema que afronta el TSE

En este tipo de ataques es complicado establecer el origen de donde proviene el ataque.

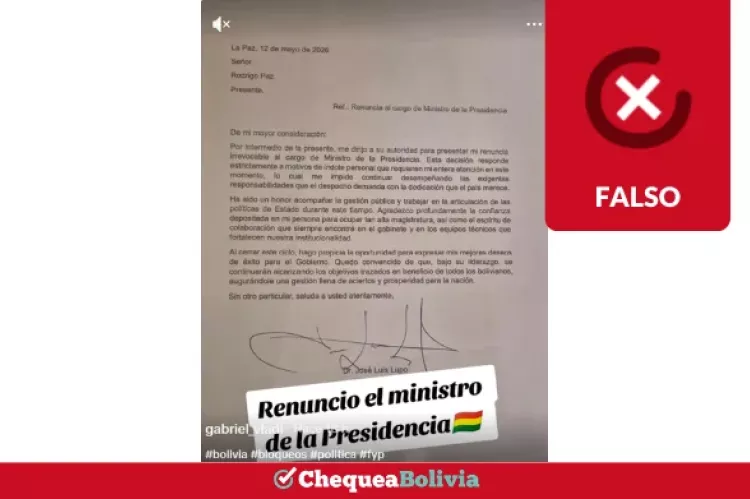

El Tribunal Supremo Electoral (TSE) informó ayer que sufrió un ciberataque. En las redes sociales comenzó a circular información que relaciona a Evo Morales con el tema porque se encuentra en Argentina; otros usuarios usan este argumento para poner en duda el trabajo del Órgano Electoral. Pero, ¿qué es un ciberataque? ChequeaBolivia te brinda una explicación sobre el tema en su sección #LoQueSabemos.

En este contenido que se hace viral en las redes sociales se acusa a Evo Morales sobre el ataque y se asegura que el mismo proviene de Argentina, a donde viajó Morales para, según informó en su cuenta de Twitter, presenciar el partido del Club Deportivo Trópico, sostener reuniones con algunos dirigentes sindicales y cenar con el mandatario argentino.

Asistimos al partido entre el Club Deportivo Trópico y @BocaJrsOficial por la Copa #LibertadoresFEM, en Buenos Aires, para apoyar al equipo que representa a Bolivia, oportunidad que sirvió para reunirnos con el Pdte. de AFA, Claudio Tapia, y embajador de Argentina, @Arielbasteiro pic.twitter.com/kbFLCQDNd2

— Evo Morales Ayma (@evoespueblo) March 9, 2021

Con los máximos dirigentes sindicales y populares de #Argentina estamos trabajando en la construcción de América Plurinacional, la consolidación de Runasur, como mecanismo de integración de los pueblos, y las estrategias para defender a gobiernos progresistas de nuestra América. pic.twitter.com/i3ojmbiD5I

— Evo Morales Ayma (@evoespueblo) March 9, 2021

En su comunicado, el TSE advierte que los ataques “vienen del exterior”, pero en ningún momento señalan a algún país en específico.

¿Cómo funciona un Ciberataque?

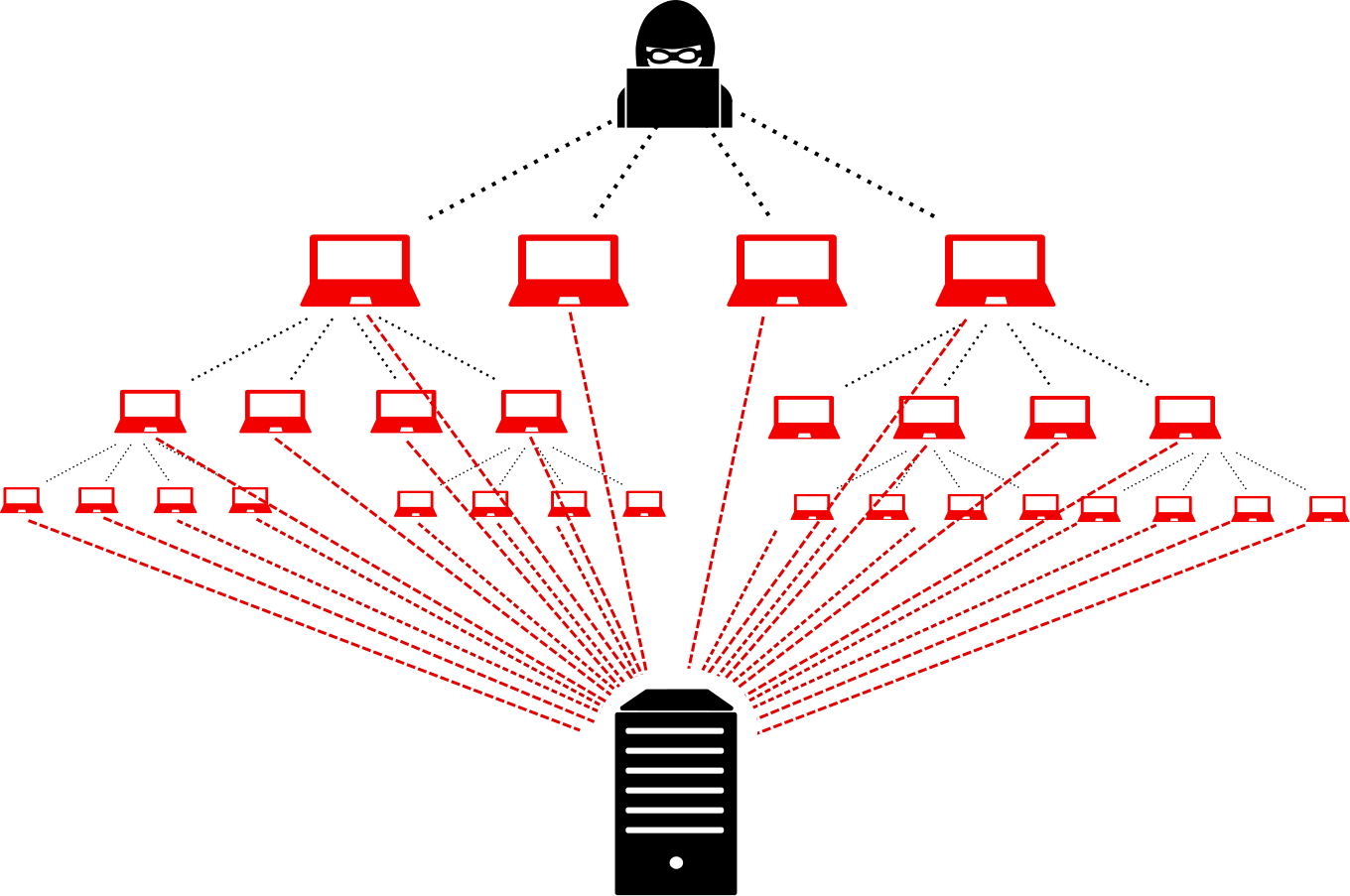

Marcelo Durán, experto en redes sociales y marketing digital, en su página de Facebook denominada “BitHumano” explica que se trata de una de las formas más comunes de ataque virtual denominado técnicamente como dDOS (Distributed Denial of Service / Denegación de servicio distribuido).

“Un servidor tiene una capacidad para atender a una determina cantidad de peticiones, pero si de pronto, recibe millones simultáneamente termina por colapsar. Para lograr este ataque, necesitas convertir en "zombie" a cientos de computadoras que vayan a hacer la petición al mismo tiempo”, señala. Añade que “en breve” miles de máquinas intentan ingresar a la misma web al mismo tiempo.

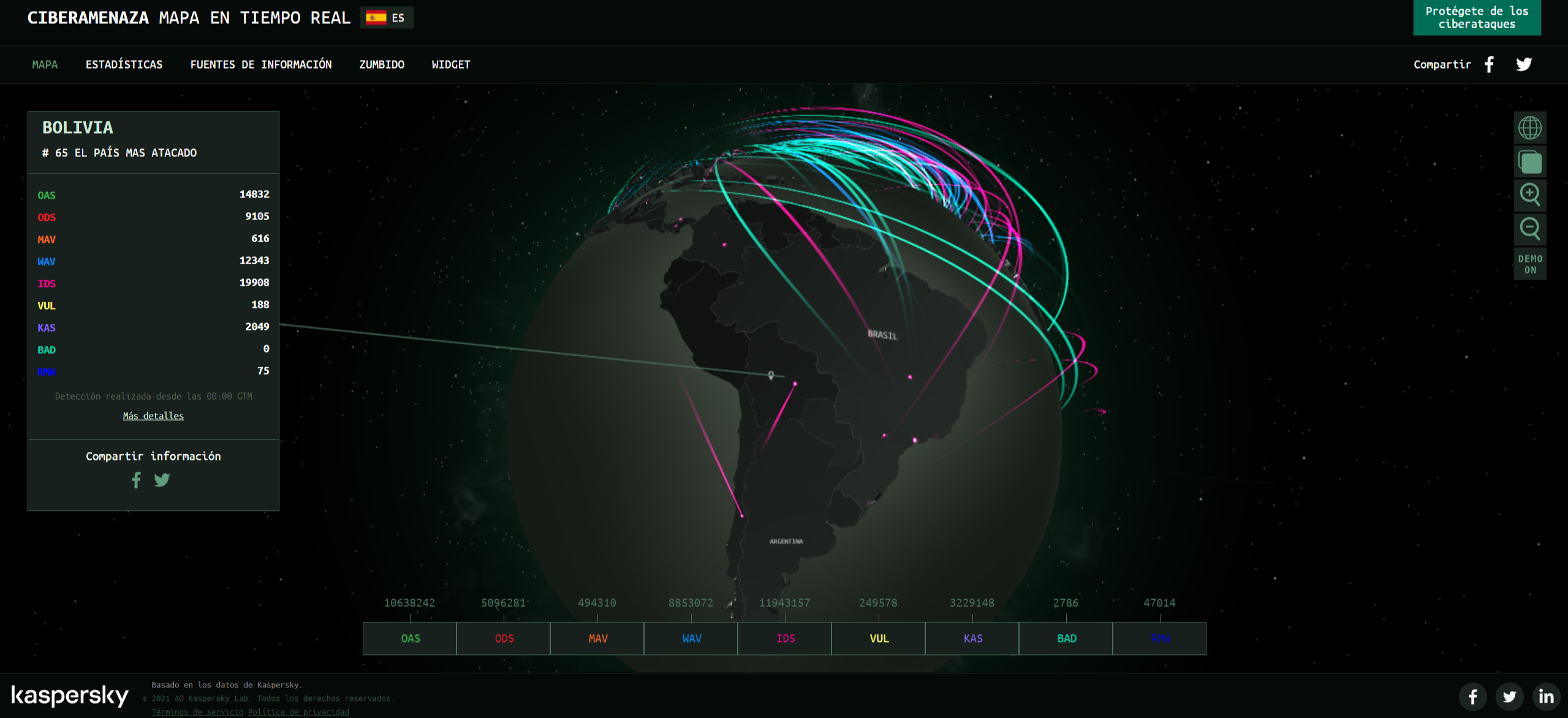

Visite el mapa de Ciberamenazas en tiempo real.

Cristian León, fundador de Internet Bolivia, explica que un ciberataque puede ser de tipo persistente y avanzado, cuando se elige un objetivo particular y hay una motivación fuerte para llevarla, o un tipo de amenaza común y normalizada, que es aquella que se lanza sin elegir un objetivo por alguna razón en particular.

“En el primer caso, el ataque se realiza luego de un análisis previo de vulnerabilidades del objetivo que se quiere atacar para identificar posibles mal configuraciones, puntos débiles del sistema o de las personas que lo utilizan, y a partir de éste se ejecutan varios de tipos de vectores de ataque: malware, phishing, ataques de denegación de servicios, etc. (…) En el segundo, en cambio, simplemente se desplegan los vectores de ataque en un conjunto masivo de víctimas para ver quién cae. No se requiere un gran conocimiento técnico porque hay muchas herramientas de penetración de fácil uso que incluso son automatizadas”, indicó.

León explicó que las potenciales consecuencias, dependiendo el tipo de ataque, pueden ser desde inhabilitar completamente un sistema, borrar información crítica o modificarla, suplantar la identidad de alguien usando sus credenciales y/o extraer información para filtrarla o usarla para algún tipo de actividad delictiva.

Para superar este problema, el TSE activó “el modo ataque” en el Firewall de aplicaciones web de la institución. Por esta razón los usuarios al ingresar a la página de cómputo, observan el siguiente mensaje: “Checking your browser before accessing oep.org.bo (Comprobando su navegador antes de acceder a oep.org.bo en español)”. Según Durán, esta solución es brindada por CloudFare, una plataforma que previene los ataques de tipo dDOS.

CloudFare asegura los sitios web, las aplicaciones y las redes completas, al mismo tiempo que asegura que el funcionamiento del tráfico legítimo no se vea comprometido. “La red de 59 Tbps de Cloudflare bloquea un promedio de 57. 000 millones de amenazas al día, incluidos algunos de los mayores ataques DDoS de la historia”, señala el sitio web oficial.

Durán aclara que es muy complicado identificar el origen del ataque porque se trata de un trabajo en red y tampoco es posible definir el tiempo que puede durar.

FUENTE:

Comunicado oficial del TSE

Cuenta oficial de Twitter del expresidente Evo Morales

Marcelo Duran experto en redes sociales y marketing digital, en su página de Facebook denominada “BitHumano”

Cristian León, fundador de Internet Bolivia

- Log in to post comments